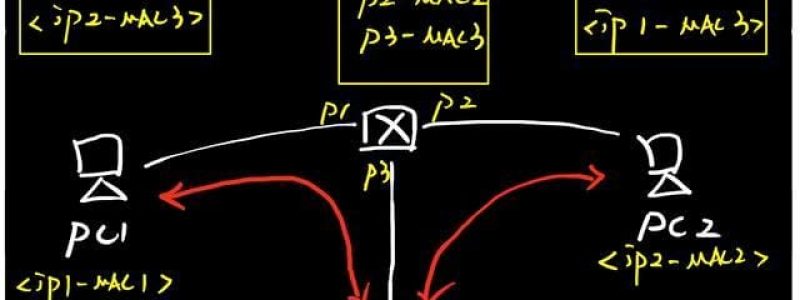

Los ataques ARP y las inundaciones ARP son problemas comunes a los que se enfrentan las redes pequeñas y grandes. Los ataques ARP se dirigen a hosts específicos utilizando su dirección MAC y respondiendo en su nombre, mientras que al mismo tiempo inundan la red con solicitudes ARP. Los ataques ARP se utilizan con frecuencia para los ataques de tipo ‘Man-in-the-middle’, que causan graves amenazas a la seguridad, pérdida de información confidencial y, por lo tanto, deben identificarse y mitigarse rápidamente.

Durante los ataques ARP, los usuarios suelen experimentar una comunicación lenta en la red y, especialmente, cuando se comunican con el host al que se dirige el ataque.

En este artículo, le mostraremos cómo detectar ataques ARP e inundaciones ARP utilizando un analizador de red como Colasoft Capsa.

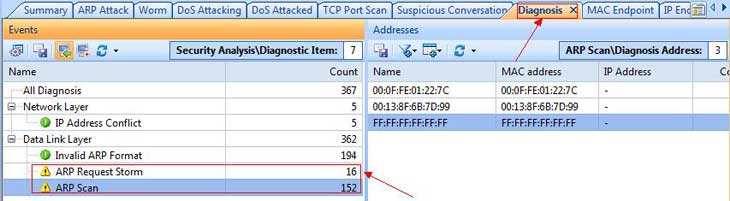

Figura 1. ARP Scan y ARP Storm detectados por la sección de Diagnóstico de Capsa.

Colasoft Capsa tiene una gran ventaja: la capacidad de identificar y presentar ataques ARP sospechosos sin ningún procesamiento adicional, lo que facilita mucho la identificación, la mitigación y la resolución de problemas.

La pestaña Diagnóstico proporciona información en tiempo real y es extremadamente útil para identificar amenazas potenciales, como se muestra en la siguiente captura de pantalla:

En la pestaña Diagnóstico, los usuarios pueden hacer clic en el área Eventos y seleccionar cualquier evento sospechoso. Cuando se seleccionan estos eventos, el análisis de ellos (información de la dirección MAC en nuestro caso) se mostrará a la derecha como se muestra arriba.

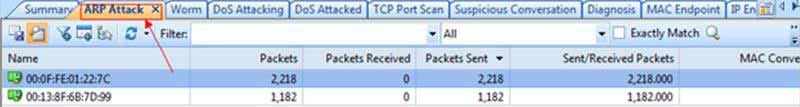

Figura 2. La pestaña Ataque ARP verifica la amenaza de seguridad.

Además del análisis anterior, Capsa también proporciona una pestaña dedicada Ataque ARP, que se utiliza para verificar los hosts infractores y el tipo de ataque, como se muestra a continuación:

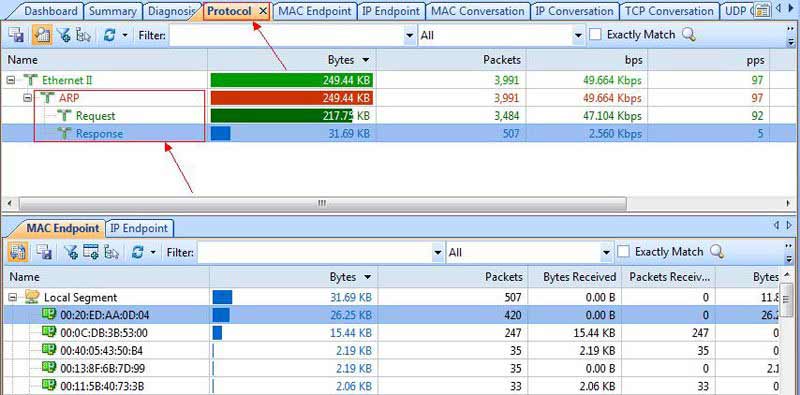

Figura 3. Profundización en ataques ARP.

Podemos ampliar nuestra investigación con el uso de la pestaña Protocolo, que nos permite profundizar en el protocolo ARP y ver qué direcciones MAC de los hosts están involucradas en el tráfico pesado del protocolo ARP:

Figura 4. Profundización en los paquetes de ataque ARP.

Finalmente, al hacer doble clic en una dirección MAC en la sección Protocolo ARP, se mostrarán todos los paquetes relacionados con la dirección MAC seleccionada.

Al hacer doble clic en una dirección MAC, Capsa presenta todos los paquetes capturados, lo que nos permite profundizar en información más útil contenida en el paquete ARP.

Al seleccionar la IP de origen, en la ventana inferior del paquete seleccionado, podemos ver la dirección IP falsa 0.136.136.16. Esto significa que cualquier host en la red que responda a este paquete será dirigido a una dirección IP incorrecta e inexistente, lo que indica un ataque ARP de inundación.

Supervise, analice y resuelva los problemas de su red cableada e inalámbrica

Capsa, una herramienta portátil de análisis y diagnóstico del rendimiento de la red , proporciona una solución de análisis y captura de paquetes tremendamente poderosa y completa con una interfaz fácil de usar que permite a los usuarios novatos y veteranos proteger y monitorear las redes en un entorno comercial crítico.

Para obtener más información sobre cómo seleccionar la mejor solución para usted, póngase en contacto con nosotros.

NORTH NETWORKS es Distribuidor de COLASOFT con valor agregado, solicita una cotización o demo ahora mismo y no exponga a su empresa o los recursos de esta.

Si te ha gustado, ¡compártelo con tus amigos!