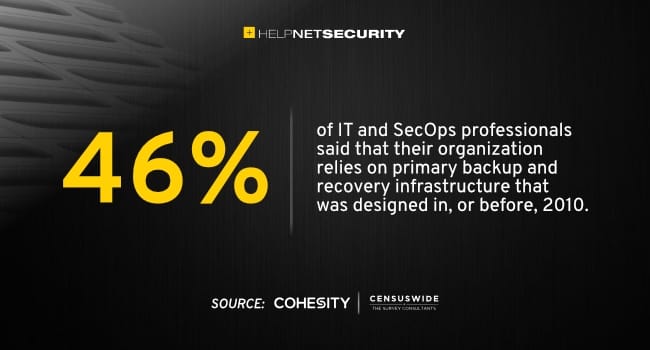

Una investigación global encargada por Cohesity revela que casi la mitad de los encuestados dice que su empresa depende de una infraestructura de respaldo y recuperación obsoleta y heredada para administrar y proteger sus datos. En algunos casos, esta tecnología tiene más de 20 años y se diseñó mucho antes de la era multinube actual y la avalancha de ciberataques sofisticados que azotan a las empresas a nivel mundial.

Los desafíos relacionados con la infraestructura obsoleta podrían verse agravados fácilmente por el hecho de que muchos equipos de TI y seguridad no parecen tener un plan establecido para movilizarse en caso de que ocurra un ataque cibernético. Casi el 60% de los encuestados expresaron cierto nivel de preocupación de que sus equipos de TI y seguridad pudieran movilizarse de manera eficiente para responder al ataque.

Estos son solo algunos de los hallazgos de una encuesta de abril de 2022, realizada por Censuswide, de más de 2000 profesionales de TI y SecOps (divididos casi 50/50 entre los dos grupos) en los Estados Unidos, el Reino Unido, Australia y Nueva Zelanda. Todos los encuestados desempeñan un papel en el proceso de toma de decisiones sobre TI o seguridad dentro de sus organizaciones.

“Los equipos de TI y seguridad deben dar la voz de alarma si su organización continúa utilizando tecnología anticuada para administrar y proteger su activo digital más crítico: sus datos”, dijo Brian Spanswick , CISO, Cohesity.

Nagios es un poderoso sistema de administración de TI y un paquete de software de monitoreo de TI que permite a las

organizaciones identificar y resolver problemas de infraestructura de TI antes de que afecten los procesos comerciales críticos.

“Los ciberdelincuentes se están aprovechando activamente de esta infraestructura obsoleta, ya que saben que no se creó para los entornos dispersos de múltiples nubes de la actualidad, ni para ayudar a las empresas a protegerse y recuperarse rápidamente de los ciberataques sofisticados”.

La infraestructura de copia de seguridad y recuperación para la gestión de datos podría considerarse obsoleta

El cuarenta y seis por ciento de los encuestados dijeron que su organización se basa en una infraestructura de copia de seguridad y recuperación primaria que se diseñó en 2010 o antes. Casi 100 encuestados (94 de 2011) revelaron que su organización se basa en una infraestructura de copia de seguridad y recuperación que se construyó antes el nuevo milenio, en la década de 1990.

Las empresas están utilizando esta tecnología heredada a pesar de que administrar y proteger los entornos de datos se ha vuelto mucho más complejo, no solo por el crecimiento exponencial de los datos estructurados y no estructurados, sino por la gran variedad de ubicaciones donde se almacenan esos datos. El cuarenta y uno por ciento de los encuestados afirmó que almacenan datos en las instalaciones, el 43 % confía en el almacenamiento en la nube pública, el 53 % utiliza una nube privada y el 44 % ha adoptado un modelo híbrido (algunos encuestados usan más de una opción).

“En 2022, el hecho de que cualquier organización esté utilizando tecnología para administrar sus datos que se diseñó en la década de 1990 es aterrador dado que los datos pueden verse comprometidos, exfiltrados, tomados como rehenes y pueden crear problemas de cumplimiento masivo para las organizaciones”, dijo Spanswick.

“En esta encuesta, encontramos fácilmente a casi 100 encuestados que dijeron que sus organizaciones dependen de una infraestructura de datos obsoleta, y esto plantea la pregunta: ¿cuántas otras empresas se encuentran en la misma situación en todo el mundo?”.

Lo que mantiene despiertos a los equipos de TI y SecOps por la noche

Los encuestados destacaron lo que creen que serían sus mayores barreras para que su organización vuelva a funcionar después de un ataque exitoso de ransomware. Los hallazgos son los siguientes (se pidió a los encuestados que marcaran todo lo que corresponda):

- integración entre TI y sistemas de seguridad (41%)

- falta de coordinación entre TI y Seguridad (38%)

- falta de un sistema automatizado de recuperación de desastres (34%)

- sistemas de respaldo y recuperación anticuados (32%)

- falta de una copia de datos reciente, limpia e inmutable (32 %)

- falta de alertas detalladas y oportunas (31%)

Con respecto a la falta de coordinación entre TI y seguridad, esto coincide con otros hallazgos de esta encuesta que indican que a menudo existe una brecha entre TI y SecOps que pone en riesgo las posturas de negocios y seguridad.

¿Qué quieren los encuestados que la gerencia priorice?

Los encuestados revelaron que la modernización de las capacidades de gestión, protección y recuperación de datos, además de aumentar la colaboración entre TI y SecOps, ofrece un camino para fortalecer las posturas de seguridad y las operaciones multinube de sus organizaciones. Las cinco principales medidas «imprescindibles» que los encuestados solicitarían a la gerencia en 2022 son:

- Integración entre plataformas modernas de gestión de datos y seguridad y alertas de acceso a datos anómalos impulsadas por IA para proporcionar una advertencia temprana de ataques en curso (34 %).

- Plataforma extensible para aplicaciones de terceros para operaciones de seguridad y respuesta a incidentes (33%).

- Recuperación automática ante desastres de sistemas y datos (33 %).

- Actualización de sistemas heredados de copia de seguridad y recuperación (32 %).

- Copia de seguridad rápida en toda la organización con cifrado de datos en tránsito (30 %).

“Tanto los tomadores de decisiones de TI como los SecOps deben ser copropietarios de los resultados de resiliencia cibernética, y esto incluye una evaluación de toda la infraestructura utilizada de acuerdo con el marco NIST para la identificación, protección, detección, respuesta y recuperación de datos. Además, ambos equipos deben tener una comprensión integral de la superficie de ataque potencial”, dijo Spanswick.

“Las plataformas de administración de datos de próxima generación pueden cerrar la brecha tecnológica, mejorar la visibilidad de los datos, ayudar a los equipos de TI y SecOps a dormir mejor por la noche y mantenerse un paso por delante de los malos actores que disfrutan extrayendo datos de sistemas heredados que no pueden ser recuperado.»

Fuente: Cohesity

Si te ha gustado, ¡compártelo con tus amigos!